De la réglementation à la résilience

Transformez la conformité en force. Trustlinks vous aide à gérer les risques, à protéger les actifs

et à instaurer la confiance au sein de votre organisation et de votre chaîne d’approvisionnement.

TOUR DU PRODUIT TRUSTLINKSAperçu du système Trustlinks

Découvrez Trustlinks grâce à une visite guidée et apprenez comment la plateforme aide les organisations à respecter les exigences réglementaires.

Le système permet un reporting sécurisé, une documentation structurée et une gestion efficace des incidents, tout en garantissant la responsabilité de la direction et des mesures de sécurité basées sur les risques.

De l’évaluation initiale à la conformité continue, Trustlinks fournit un cadre clair et fiable pour renforcer la résilience et la confiance.

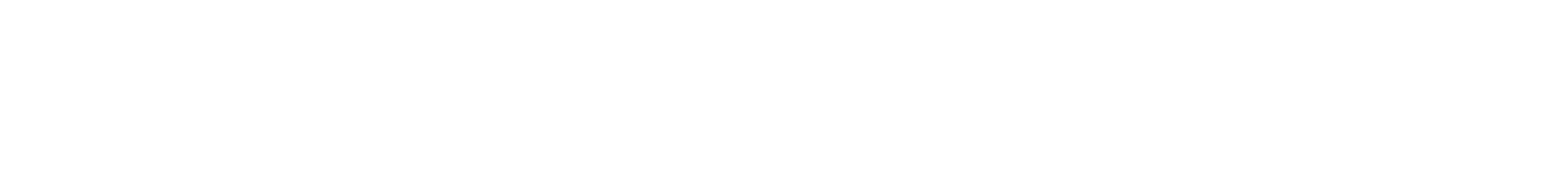

Cadres

Alignez-vous facilement sur les principaux cadres. Notre module de cadre rationalise le mappage de la conformité, afin que vous puissiez démontrer votre adhésion, identifier les chevauchements et concentrer vos ressources là où elles sont le plus utiles.

Chapitres

Décomposez les cadres complexes en chapitres clairs et faciles à gérer. Parcourez les exigences étape par étape, afin de permettre aux équipes de comprendre plus facilement leurs obligations et d’organiser efficacement leurs efforts de conformité.

État de conformité

Voyez exactement où vous en êtes dans chaque cadre. Des indicateurs visuels mettent en évidence les mesures terminées, en attente ou manquantes, vous aidant ainsi à rester aligné et à hiérarchiser les actions là où elles sont les plus importantes.

Suggestions par chapitre

Recevez des suggestions pratiques basées sur l’AI pour chaque chapitre du cadre. Bénéficiez de conseils concrets adaptés à votre contexte, qui simplifient le travail de mise en conformité et garantissent que votre organisation répond efficacement aux exigences.

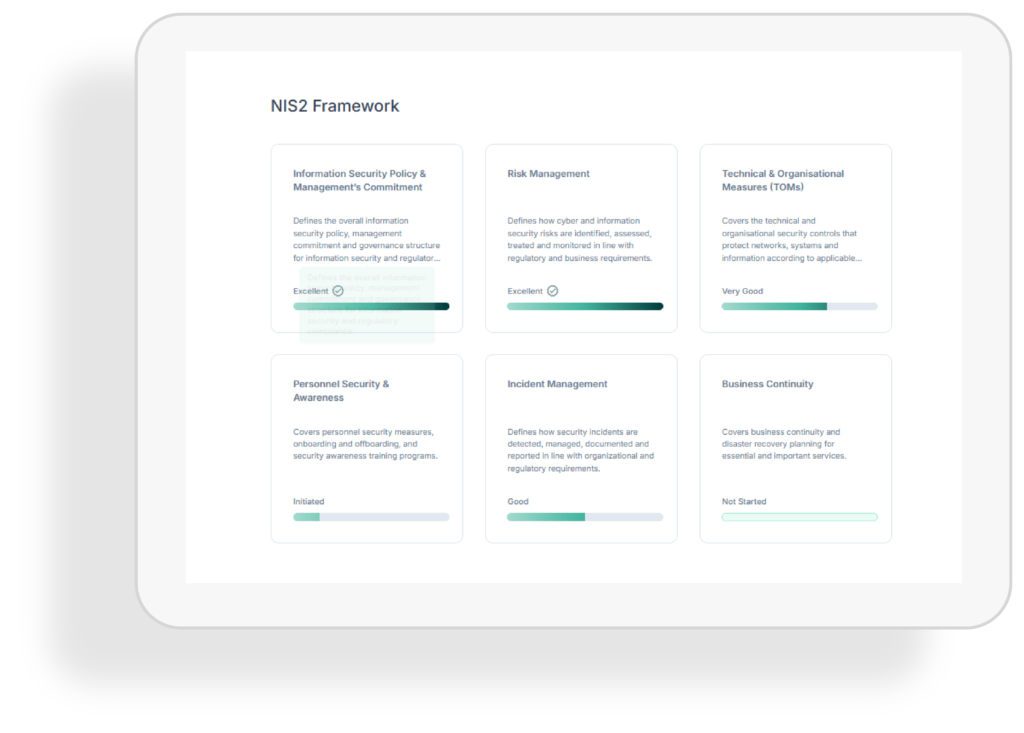

Politiques

Centralisez et gérez les politiques au sein de votre organisation. Assurez-vous que vos équipes suivent des directives cohérentes et à jour grâce au contrôle de version intégré et à un accès facile pour les audits et les contrôles de conformité.

Bibliothèque de politiques

Centralisez toutes les politiques de votre organisation dans une bibliothèque sécurisée. Accédez facilement aux documents, organisez-les et maintenez-les à jour pour la conformité, les audits et les opérations quotidiennes.

Modèles

Accélérez la création de politiques grâce à des modèles prêts à l’emploi. Assurez-vous que les meilleures pratiques sont suivies tout en gagnant du temps et en réduisant la complexité de la rédaction de documents à partir de zéro.

Importation de documents

Importez en toute transparence les politiques existantes dans la plateforme. Conservez tout au même endroit pour faciliter la gestion, la cohérence et la visibilité de la conformité.

Creation et modification de documents

Rédigez et modifiez les politiques directement sur la plateforme. Collaborez efficacement, suivez les modifications et conservez un contrôle total des versions dans toute votre organisation.

Lien vers des documents externes

Connectez votre SharePoint ou vos référentiels externes. Assurez-vous que les politiques restent accessibles et synchronisées, tout en conservant une source unique de vérité pour la conformité.

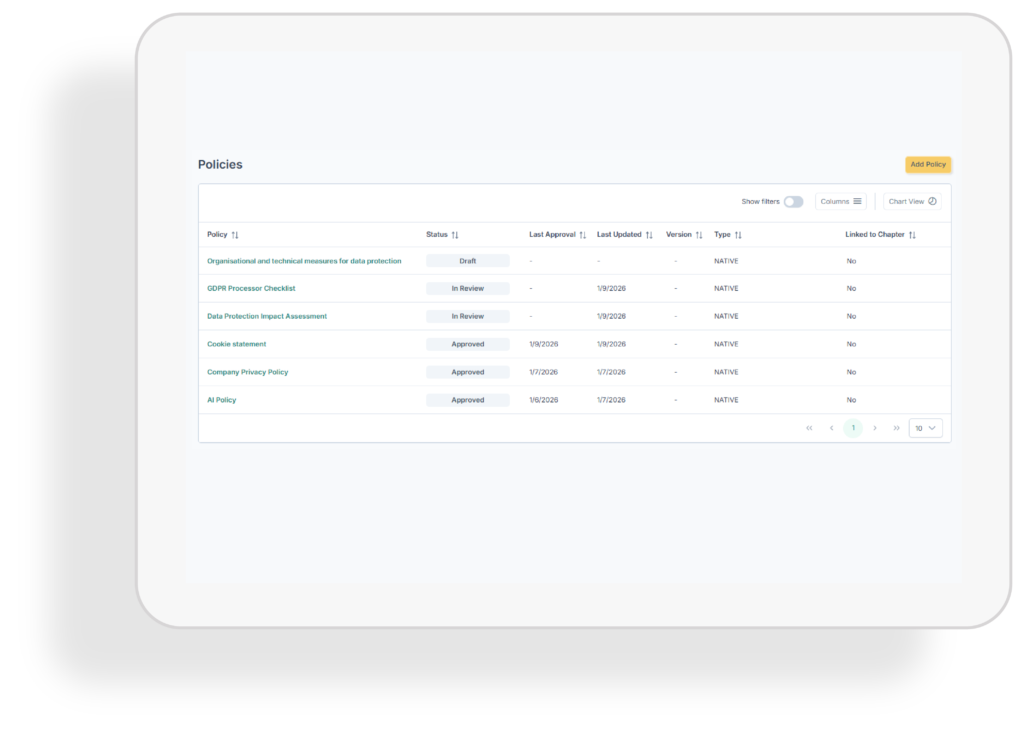

Fournisseurs

Renforcez la sécurité de la chaîne d’approvisionnement grâce à des évaluations et un suivi rationalisés des fournisseurs. Bénéficiez d’une visibilité sur les risques liés aux tiers et maintenez la confiance en vous assurant que vos partenaires respectent les exigences réglementaires et contractuelles en matière de cybersécurité.

Répertoire des fournisseurs

Conservez toutes les informations relatives à vos fournisseurs dans un seul répertoire. Accédez rapidement aux coordonnées, aux contrats et aux détails de conformité pour une gestion efficace des fournisseurs.

Évaluation des fournisseurs

Évaluez le niveau de sécurité des fournisseurs à l’aide d’évaluations structurées. Identifiez les lacunes, garantissez la conformité aux exigences et renforcez la résilience globale de la chaîne d’approvisionnement.

Évaluation des risques

Réalisez des évaluations des risques spécifiques aux fournisseurs afin de mettre au jour les vulnérabilités. Surveillez l’exposition, suivez les mesures d’atténuation et assurez-vous que les tiers respectent vos normes en matière de cybersécurité.

Carte de la chaîne des fournisseurs

Visualisez votre chaîne d’approvisionnement à l’aide d’une carte interactive. Comprenez les dépendances, identifiez les maillons faibles et renforcez la transparence dans vos relations avec les tiers.

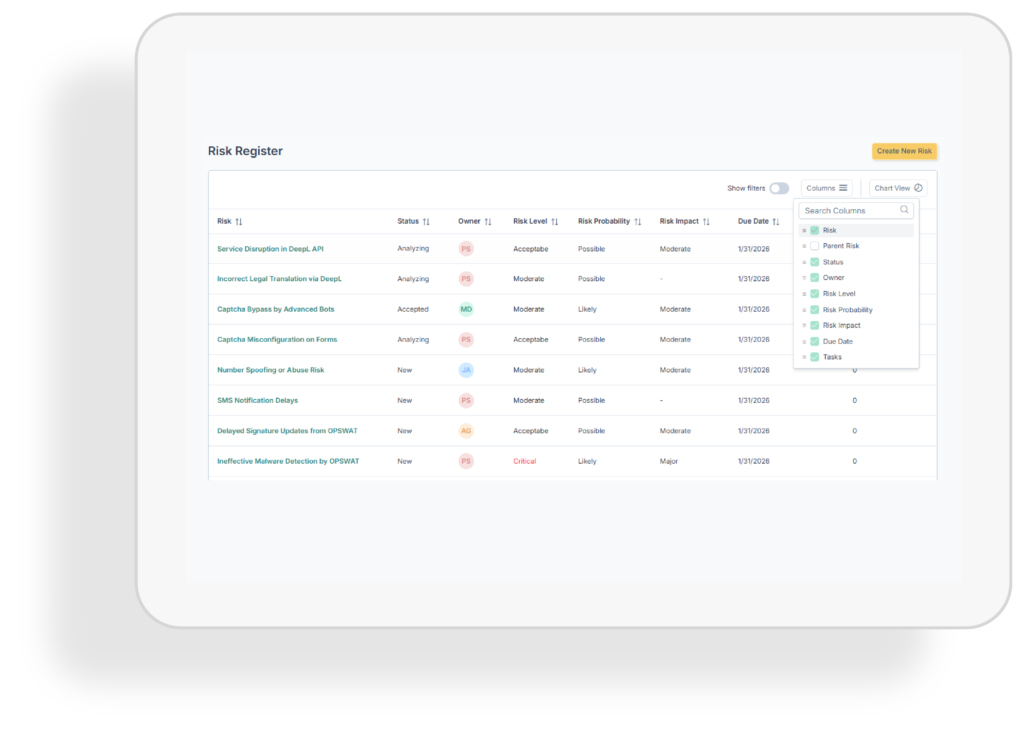

Risques

Identifiez, évaluez et gérez les risques grâce à un registre des risques intégré. Ce module simplifie la hiérarchisation des menaces et la planification de leur atténuation, ce qui vous permet de prendre des décisions éclairées et de renforcer votre résilience face à l’évolution des cybermenaces.

Registre des risques

Registre central des risques pour documenter les menaces, les vulnérabilités et les contrôles. Conservez toutes les informations relatives aux risques de manière structurée, traçable et prête à être auditée dans un seul endroit accessible.

Modèle de risques

Modèle de risque standardisé pour évaluer les menaces potentielles de manière cohérente. Assurez des comparaisons fiables entre les risques et favorisez une prise de décision plus intelligente et fondée sur des preuves.

Matrice des risques

Visualisez les risques dans une matrice claire. Identifiez rapidement les menaces à fort impact et à forte probabilité et hiérarchisez les efforts d’atténuation en toute confiance.

Évaluation des risques

Réalisez des évaluations structurées des risques à l’aide de workflows guidés. Identifiez les faiblesses, évaluez les impacts potentiels et établissez une base solide pour une gestion proactive des risques.

Plans d’atténuation

Définissez et suivez des mesures d’atténuation claires pour chaque risque. Garantissez la responsabilité, surveillez les progrès et réduisez l’exposition grâce à des plans structurés et mesurables.

Heatmaps

Transformez des données complexes sur les risques en heatmaps intuitives. Obtenez des informations instantanées sur la posture de l’organisation en matière de risques et communiquez efficacement les priorités à la direction et aux parties prenantes.

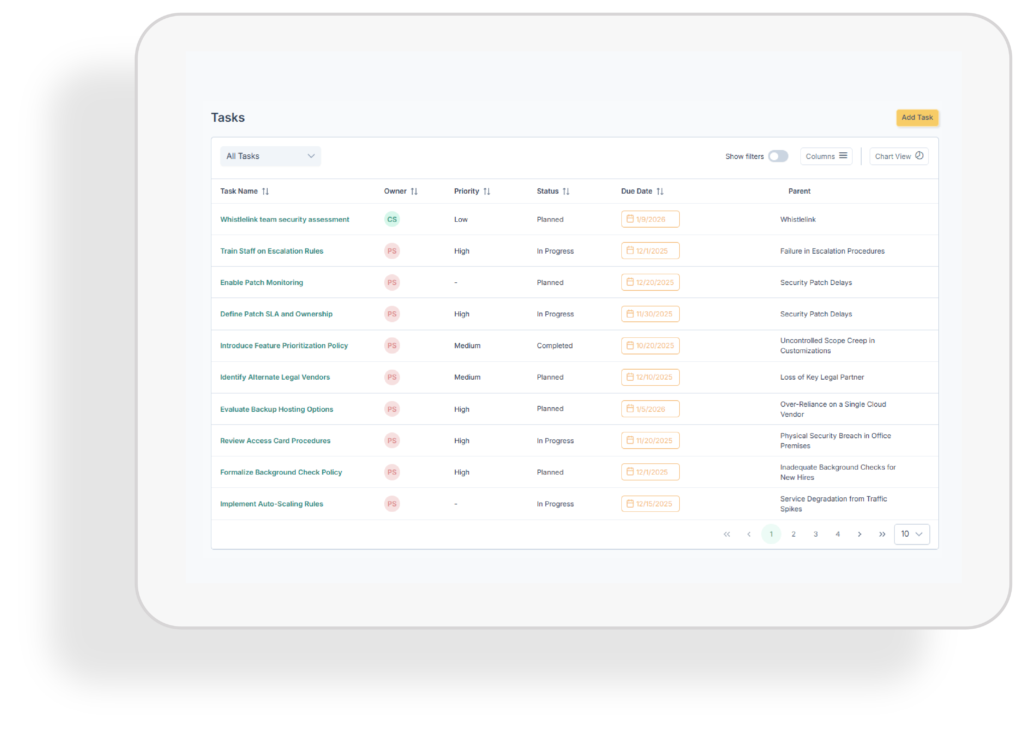

Tâches

Attribuez, suivez et surveillez les tâches de conformité et de sécurité en un seul endroit. De la réponse aux incidents à la mise à jour des politiques, le gestionnaire de tâches garantit la responsabilité, le respect des délais et la visibilité des progrès dans toute votre organisation.

Registre des tâches

Conservez toutes les tâches de conformité et de sécurité dans un registre structuré. Assurez-vous que rien ne passe entre les mailles du filet grâce à une vue claire et centralisée de toutes les activités.

Aperçu des tâches

Accédez à une vue sous forme de calendrier de votre registre des tâches pour suivre les activités en cours et terminées. Repérez facilement les échéances à venir, évitez les retards et maintenez une visibilité claire sur les efforts de conformité.

Responsables des tâches

Attribuez clairement la responsabilité de chaque tâche. Renforcez la responsabilité en garantissant la transparence des responsabilités et un suivi efficace des progrès.

Délais

Définissez et gérez les échéances pour respecter le calendrier. Assurez-vous que les mesures critiques en matière de conformité et de sécurité sont prises en temps voulu grâce à des dates d’échéance claires.

Notifications

Recevez des notifications et des rappels intelligents. Restez informé des échéances à venir, des tâches en retard et des mises à jour sans avoir à effectuer de suivi manuel.

Tâches récurrentes

Automatisez les tâches récurrentes en matière de conformité et de sécurité. Gagnez du temps, maintenez la cohérence et assurez-vous que les mesures critiques ne sont jamais négligées.

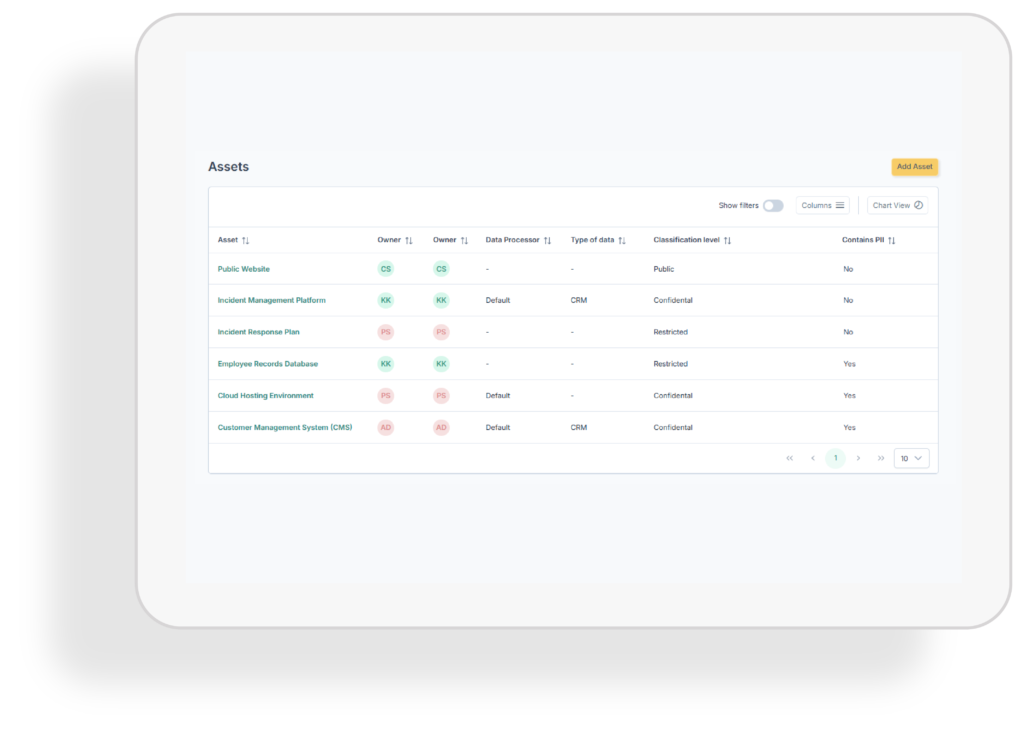

Actifs

Conservez un inventaire structuré de vos actifs numériques et physiques. Grâce à une visibilité claire des systèmes, applications et données critiques, vous pouvez mieux protéger ce qui compte, réduire les risques et faciliter la conformité aux réglementations.

Inventaire des actifs

Suivez tous vos actifs critiques dans un inventaire structuré. Bénéficiez d’une visibilité sur les systèmes, les applications et les données, afin de vous assurer que votre stratégie de cybersécurité ne néglige aucun élément essentiel.

Classification & propriété

Classez les actifs en fonction de leur importance et attribuez-leur clairement un propriétaire. Cela garantit la responsabilité, aide à hiérarchiser les mesures de protection et renforce la conformité aux réglementations exigeant une gestion structurée des actifs.

Incidents

Soyez prêt grâce à une gestion structurée des incidents. Signalez, suivez et résolvez les événements de sécurité dans les délais réglementaires, tout en conservant une piste d’audit claire. Le module aide votre équipe à agir rapidement, à rester conforme et à minimiser l’impact.

Rapports des incidents

Capturez et documentez les incidents de manière structurée. Assurez-vous que les rapports sont précis, opportuns et conformes aux exigences réglementaires, tout en fournissant une piste d’audit claire.

Triage & classification

Classez les incidents par gravité et par type afin de hiérarchiser les mesures à prendre. Rationalisez les processus de triage et veillez à ce que les événements critiques soient traités en priorité.

Rapports aux autorités réglementaires

Respectez les exigences strictes en matière de rapports en suivant les directives. Soumettez des mises à jour précises dans les délais impartis et réduisez la charge administrative.

Calendrier

La fonctionnalité de calendrier informe les clients des délais obligatoires de notification des incidents, garantissant ainsi la prise de conscience des exigences en matière de notification initiale, de suivi et finale, conformément aux obligations de la directive et aux variations nationales.

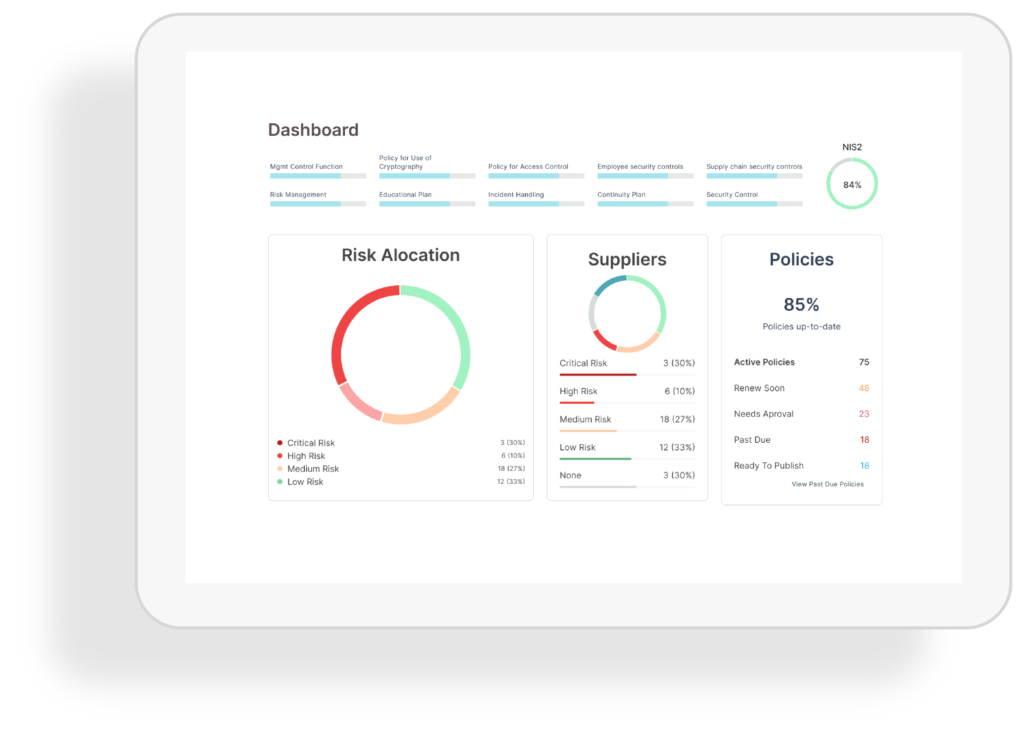

Tableau de bord

Aperçu complet de vos efforts de conformité en un seul endroit. Le tableau de bord fournit des informations en temps réel et des résumés visuels, aidant votre équipe à suivre les progrès, à combler les lacunes et à rester au fait des exigences critiques en toute simplicité.

Aperçu & indicateurs clés de performance (KPI)

Indicateurs clés de performance et mesures de sécurité en un coup d’œil. L’aperçu fournit des informations en temps réel sur les progrès réalisés, mettant en évidence les points forts et les lacunes afin de maintenir votre parcours de conformité sur la bonne voie.

État de conformité

La vue de conformité montre comment votre organisation s’aligne sur les cadres que vous avez choisis. Elle simplifie les exigences complexes en statuts clairs, vous aidant à identifier les domaines qui nécessitent une attention particulière.

Rapport de gestion

Des rapports concis et prêts à être présentés au conseil d’administration en un seul clic. Les rapports de gestion transforment les données de conformité en informations stratégiques, permettant aux dirigeants de prendre des décisions éclairées et de démontrer leur responsabilité.

AI

Exploitez les informations fournies par l’AI pour accélérer la conformité, automatiser les rapports et détecter les anomalies. Notre assistant IA vous aide à identifier les lacunes, à générer de la documentation et à soutenir la prise de décision, réduisant ainsi le travail manuel et renforçant la cyber-résilience.

Prévisions des risques

Exploitez l’AI pour anticiper les risques émergents avant qu’ils ne s’aggravent. Obtenez des informations proactives sur les menaces potentielles et ajustez votre stratégie de sécurité en toute confiance grâce aux données.

Création de politiques

Générez des politiques sur mesure avec l’aide de l’AI. Gagnez du temps, assurez la conformité avec les cadres réglementaires et réduisez les erreurs tout en restant en conformité avec les réglementations en constante évolution.

Atténuation des risques

Bénéficiez de recommandations basées sur l’AI pour une atténuation efficace des risques. Identifiez les mesures les plus efficaces, hiérarchisez les ressources et renforcez la résilience grâce à des conseils intelligents et automatisés.

Centre de Confiance

Renforcez la transparence et la confiance grâce à un centre de confiance dédié. Partagez vos certifications, vos politiques et votre statut de conformité avec vos clients, prospects, partenaires et autres parties prenantes, afin de renforcer vos relations et de démontrer votre engagement en faveur de la cybersécurité et de l’excellence réglementaire.

Page publique

Présentez la conformité, les certifications et les engagements de votre organisation en matière de sécurité sur une page publique dédiée. Renforcez la transparence et la confiance avec les parties prenantes en partageant des informations vérifiées dans un format clair et accessible.

Personnalisable

Adaptez facilement votre centre de confiance pour refléter votre marque et vos priorités. Mettez en avant les informations les plus pertinentes pour vos clients, partenaires ou auditeurs, en vous assurant que votre centre de transparence communique le bon message au bon public.

RGPD & Sécurité

La sécurité de vos données est notre priorité absolue et la confidentialité est au cœur de nos activités. Whistleblowing Solutions AB, la société à l’origine de Trustlinks, est certifiée ISO 27001, sécurité de l’information. Nous mettons toujours l’accent sur la sécurité et le RGPD.

Hébergement

La qualité de l’hébergement est cruciale. Il en va de même pour l’hébergement conforme au RGPD. Trustlinks est entièrement hébergé en Suède et aucune donnée n’est traitée ou stockée en dehors de l’UE.

Contrôle d’accès

Assurez-vous que les données restent confidentielles grâce au contrôle des accès.

Authentification unique (SSO)

Notre solution d’authentification unique (SSO) améliore la sécurité et la commodité en permettant une connexion transparente avec les comptes Microsoft. Cela simplifie la gestion des utilisateurs tout en garantissant un contrôle d’accès et une protection des données renforcés.

2FA

La fonctionnalité 2FA garantit une connexion sécurisée. L’organisation peut choisir de la rendre obligatoire pour tous les membres de l’équipe.

Cryptage

Toutes les données sensibles sont cryptées au repos à l’aide de l’algorithme AES256. Les clés de chiffrement utilisées sont gérées par un système de gestion des clés et ainsi stockées en toute sécurité.

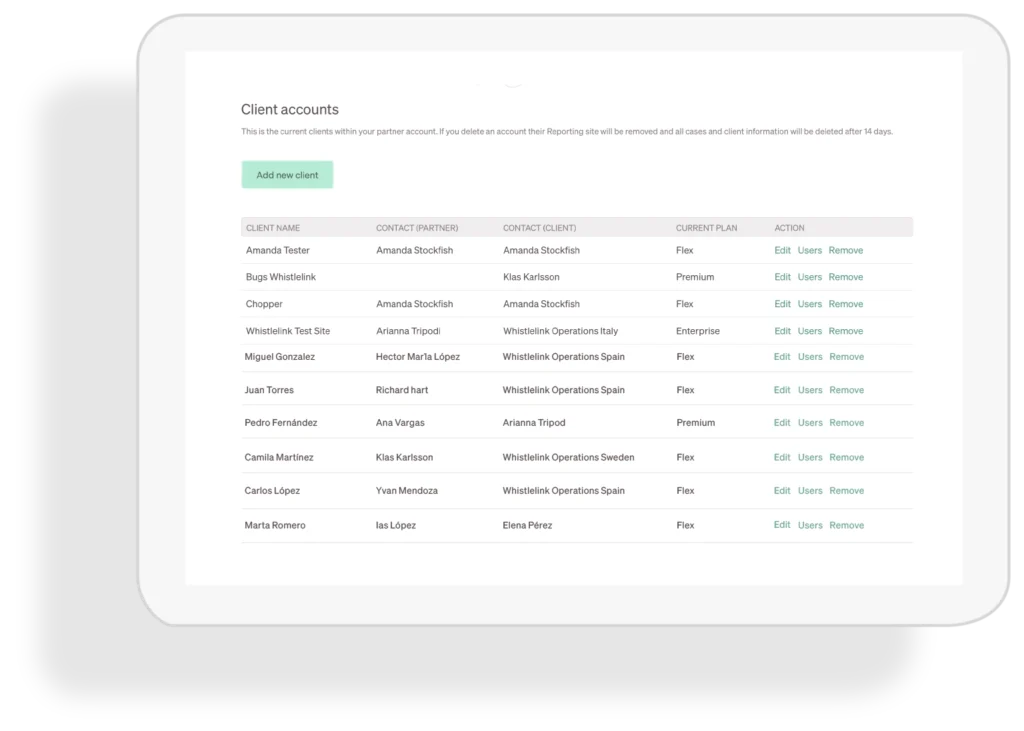

Partenaires

De nombreux partenaires ont choisi Trustlinks comme plateforme de conformité préférée et proposent le système dans le cadre d’une solution complète. Il s’agit notamment de cabinets d’avocats, de cabinets d’audit et de cabinets de conformité.

Configurez et gérez vos propres clients

Ajoutez de nouveaux clients et gérez les clients existants dans le module partenaire.

Branding des partenaires

Un partenaire a la possibilité d’ajouter son logo dans le système.

RESTONS EN CONTACTVous souhaitez en savoir plus ?

Découvrez comment Trustlinks peut aider votre organisation. Vous choisissez simplement quand, et nous vous expliquons pourquoi et comment !