Od regulacji do odporności

Zamień compliance w przewagę. Trustlinks pomaga zarządzać ryzykiem, chronić zasoby oraz budować zaufanie w całej organizacji i łańcuchu dostaw.

PRZEWODNIK PO PRODUKCIE TRUSTLINKSPrzegląd rozwiązania Trustlinks

Zapoznaj się z Trustlinks i dowiedz się, w jaki sposób platforma wspiera organizacje w spełnianiu wymogów regulacyjnych.

Rozwiązanie umożliwia bezpieczne raportowanie, uporządkowaną dokumentację i sprawną obsługę incydentów, zapewniając jednocześnie odpowiedzialność kierownictwa i środki bezpieczeństwa oparte na ryzyku.

Od wstępnej oceny do ciągłej zgodności, Trustlinks zapewnia jasne i niezawodne ramy dla budowania odporności i zaufania.

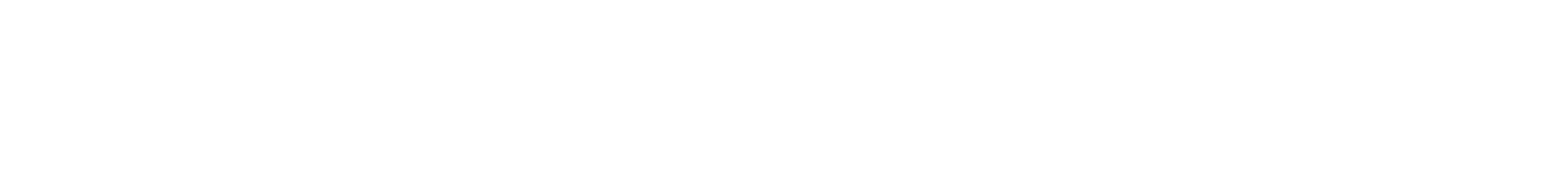

Ramy

Łatwe dostosowanie do wiodących ram. Nasz moduł ramowy usprawnia mapowanie zgodności, dzięki czemu można wykazać zgodność, zidentyfikować pokrywanie się i skoncentrować zasoby tam, gdzie mają one największe znaczenie.

Rozdziały

Podział złożonych ram na przejrzyste, łatwe w zarządzaniu rozdziały. Poruszaj się po wymaganiach krok po kroku, ułatwiając zespołom zrozumienie obowiązków i efektywną strukturę działań w zakresie zgodności.

Status zgodności

Zobacz dokładnie, na czym stoisz w każdej z ram. Wskaźniki wizualne podkreślają ukończone, oczekujące lub brakujące działania, pomagając zachować zgodność i nadać priorytet działaniom tam, gdzie mają one największe znaczenie.

Sugestie dla każdego rozdziału

Otrzymuj praktyczne, oparte na sztucznej inteligencji sugestie dotyczące ram każdego rozdziału. Uzyskaj praktyczne wskazówki dostosowane do Twojego kontekstu, upraszczając pracę nad zgodnością i zapewniając, że Twoja organizacja skutecznie spełnia wymagania.

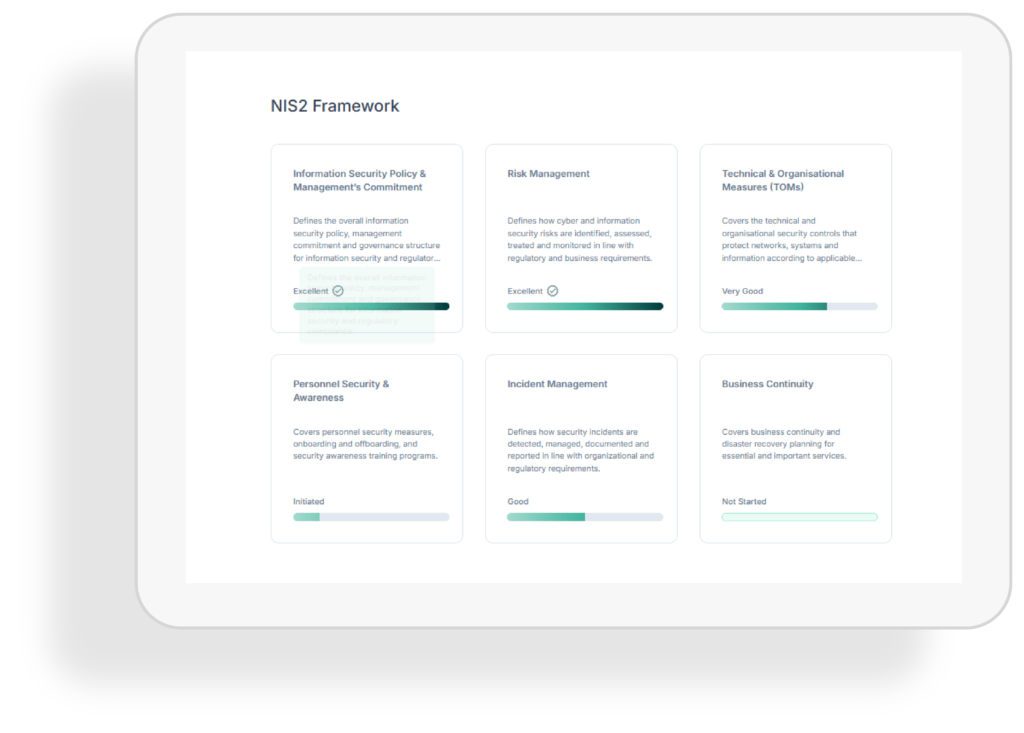

Polityki

Centralizacja i zarządzanie politykami w całej organizacji. Upewnij się, że Twoje zespoły przestrzegają spójnych, aktualnych wytycznych dzięki wbudowanej kontroli wersji i łatwemu dostępowi do audytów i kontroli zgodności.

Biblioteka polityk

Scentralizuj wszystkie polityki swojej organizacji w jednej bezpiecznej bibliotece. Łatwy dostęp, organizowanie i utrzymywanie aktualnych dokumentów w celu zapewnienia zgodności, audytów i codziennych operacji.

Szablony

Przyspiesz tworzenie zasad dzięki gotowym do użycia szablonom. Zapewnij przestrzeganie najlepszych praktyk, oszczędzając czas i zmniejszając złożoność tworzenia dokumentów od podstaw.

Import dokumentu

Płynnie importuj istniejące zasady do platformy. Przechowuj wszystko w jednym miejscu, aby ułatwić zarządzanie, spójność i widoczność zgodności.

Tworzenie i edytowanie dokumentów

Twórz i edytuj zasady bezpośrednio na platformie. Wydajna współpraca, śledzenie zmian i pełna kontrola wersji w całej organizacji.

Link do zewnętrznych dokumentów

Połącz SharePoint lub zewnętrzne repozytoria. Zapewnij stały dostęp i synchronizację polityk, utrzymując jedno, centralne źródło informacji w zakresie zgodności.

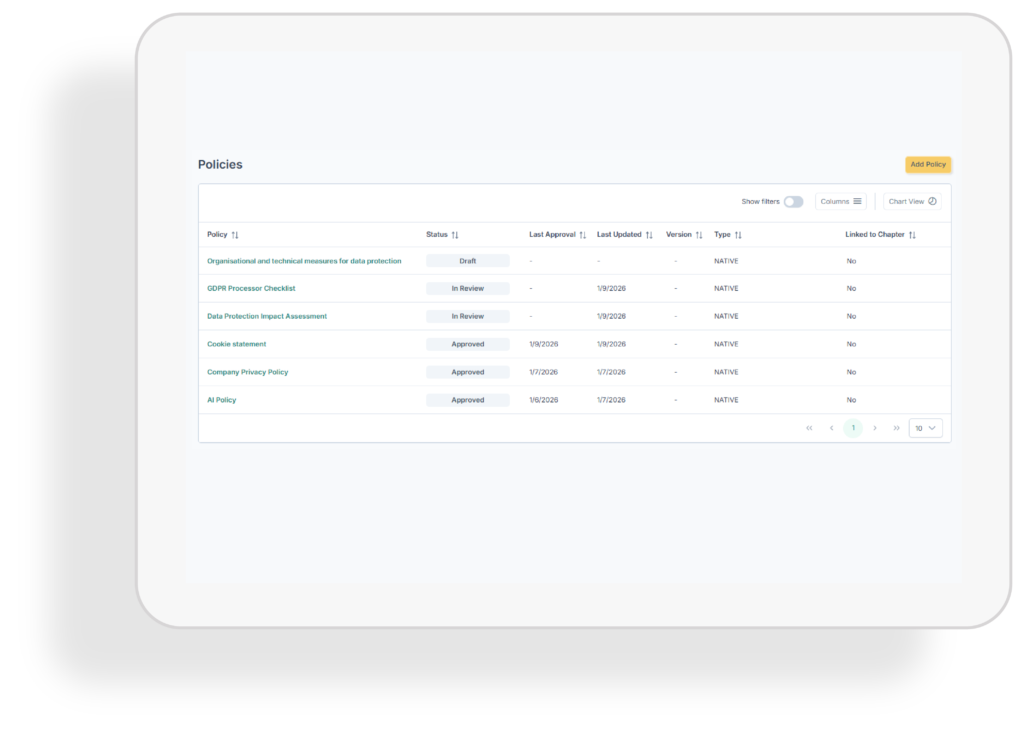

Dostawcy

Wzmocnij bezpieczeństwo łańcucha dostaw dzięki usprawnionej ocenie i monitorowaniu dostawców. Uzyskaj wgląd w ryzyko związane z podmiotami zewnętrznymi i utrzymaj zaufanie, upewniając się, że Twoi partnerzy spełniają wymogi prawne i umowne w zakresie cyberbezpieczeństwa.

Katalog dostawców

Przechowuj wszystkie informacje o dostawcach w jednym katalogu. Uzyskaj szybki dostęp do kontaktów, umów i szczegółów zgodności w celu efektywnego zarządzania dostawcami.

Ocena dostawcy

Oceniaj stan bezpieczeństwa dostawców za pomocą ustrukturyzowanych ocen. Zidentyfikuj luki, zapewnij zgodność z wymaganiami i wzmocnij ogólną odporność łańcucha dostaw.

Oceny ryzyka

Przeprowadzanie ocen ryzyka dla poszczególnych dostawców w celu wykrycia słabych punktów. Monitoruj narażenie, śledź środki łagodzące i upewnij się, że strony trzecie spełniają Twoje standardy cyberbezpieczeństwa.

Mapa łańcucha dostaw

Wizualizuj swój łańcuch dostaw za pomocą interaktywnej mapy. Zrozumienie zależności, identyfikacja słabych ogniw i budowanie większej przejrzystości w relacjach z podmiotami zewnętrznymi.

Ryzyko

Identyfikacja, ocena i zarządzanie ryzykiem za pomocą zintegrowanego rejestru ryzyka. Moduł upraszcza priorytetyzację zagrożeń i planowanie łagodzenia ich skutków, umożliwiając podejmowanie świadomych decyzji i wzmacnianie odporności na ewoluujące cyberzagrożenia.

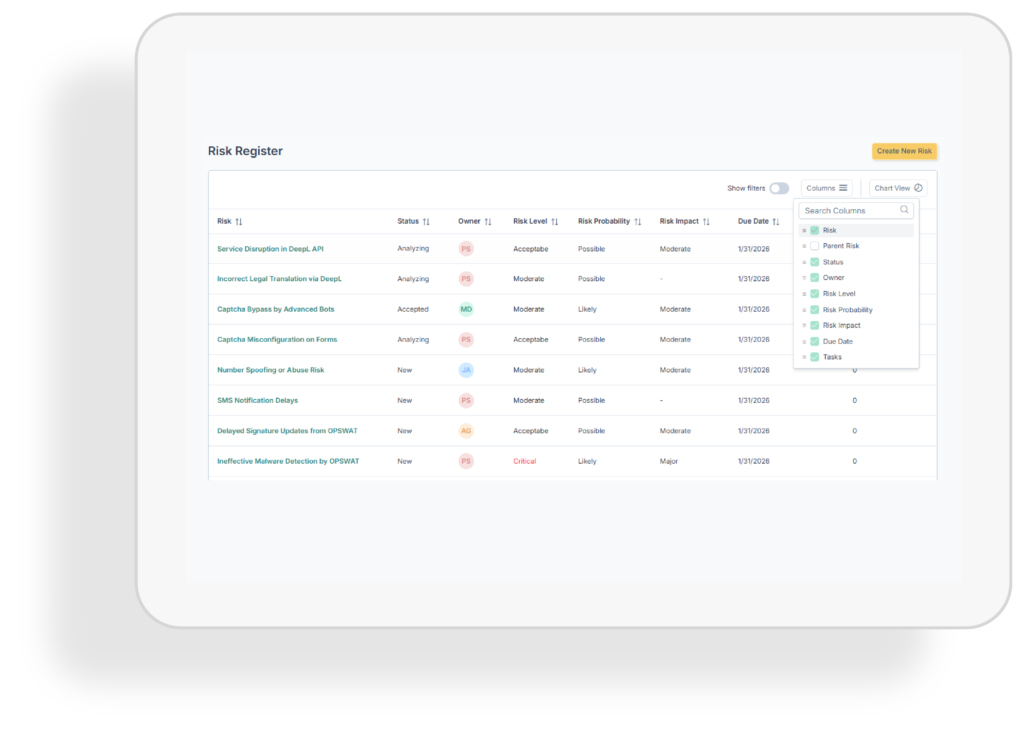

Rejestr ryzyka

Centralny rejestr ryzyka do dokumentowania zagrożeń, słabych punktów i kontroli. Wszystkie informacje o ryzyku są uporządkowane, identyfikowalne i gotowe do audytu w jednym dostępnym miejscu.

Model ryzyka

Znormalizowany model ryzyka do spójnej oceny potencjalnych zagrożeń. Zapewnia wiarygodne porównania różnych rodzajów ryzyka i wspiera inteligentniejsze, oparte na dowodach podejmowanie decyzji.

Matryca ryzyka

Wizualizacja ryzyka w przejrzystej macierzy. Szybko identyfikuj zagrożenia o dużym wpływie i prawdopodobieństwie wystąpienia oraz pewnie ustalaj priorytety działań łagodzących.

Ocena ryzyka

Przeprowadzaj ustrukturyzowane oceny ryzyka z wykorzystaniem prowadzonych krok po kroku procesów. Identyfikuj słabe punkty, oceniaj potencjalne skutki i buduj solidne podstawy proaktywnego zarządzania ryzykiem.

Plany łagodzenia skutków

Zdefiniuj i śledź jasne działania łagodzące dla każdego ryzyka. Zapewnij odpowiedzialność, monitoruj postępy i zmniejszaj ekspozycję dzięki ustrukturyzowanym, mierzalnym planom.

Mapy ryzyka

Przekształcaj dane dotyczące ryzyka w czytelne mapy ryzyka, zapewniające natychmiastowy obraz ekspozycji organizacji na ryzyko oraz ułatwiające raportowanie priorytetów zarządowi i interesariuszom.

Zadania

Przypisuj, śledź i monitoruj zadania związane ze zgodnością i bezpieczeństwem w jednym miejscu. Od reagowania na incydenty po aktualizacje zasad, menedżer zadań zapewnia odpowiedzialność, terminy i widoczność postępów w całej organizacji.

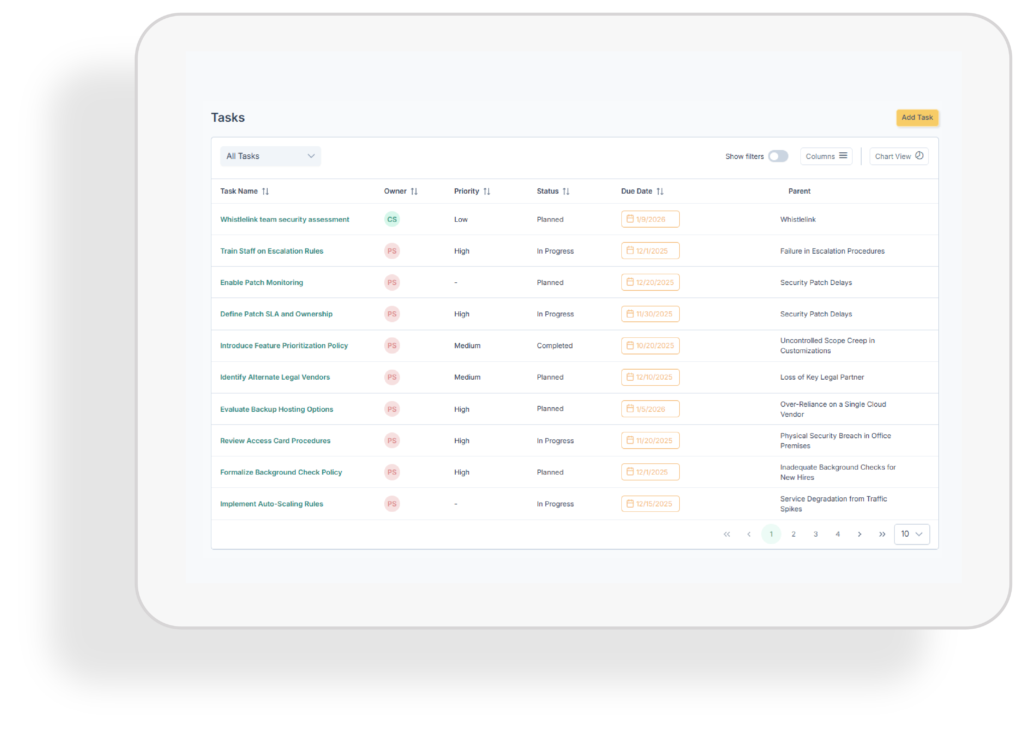

Rejestr zadań

Przechowuj wszystkie zadania związane ze zgodnością i bezpieczeństwem w jednym uporządkowanym rejestrze. Upewnij się, że nic nie umknie uwadze dzięki przejrzystemu, scentralizowanemu widokowi wszystkich działań.

Przegląd zadań

Dostęp do opartego na kalendarzu widoku rejestru zadań w celu śledzenia trwających i zakończonych działań. Z łatwością dostrzeżesz zbliżające się terminy, zapobiegniesz opóźnieniom i zachowasz przejrzystość w zakresie zgodności z przepisami.

Właściciele zadań

Wyraźne przypisanie odpowiedzialności do każdego zadania. Wzmocnienie odpowiedzialności poprzez zapewnienie przejrzystości obowiązków i skuteczne śledzenie postępów.

Terminy

Ustalanie terminów i zarządzanie nimi w celu dotrzymania harmonogramu. Zapewnienie terminowego ukończenia krytycznych działań w zakresie zgodności i bezpieczeństwa z jasno określonymi terminami.

Powiadomienia

Otrzymuj inteligentne powiadomienia i przypomnienia. Bądź na bieżąco z nadchodzącymi terminami, zaległymi zadaniami i aktualizacjami bez konieczności ręcznego monitorowania.

Zadania powtarzalne

Zautomatyzuj powtarzające się zadania związane ze zgodnością i bezpieczeństwem. Oszczędzaj czas, zachowaj spójność i upewnij się, że krytyczne działania nigdy nie zostaną pominięte.

Aktywa

Prowadzenie uporządkowanej inwentaryzacji zasobów cyfrowych i fizycznych. Dzięki wyraźnemu wglądowi w krytyczne systemy, aplikacje i dane można lepiej chronić to, co ważne, zmniejszać ryzyko i wspierać zgodność z przepisami.

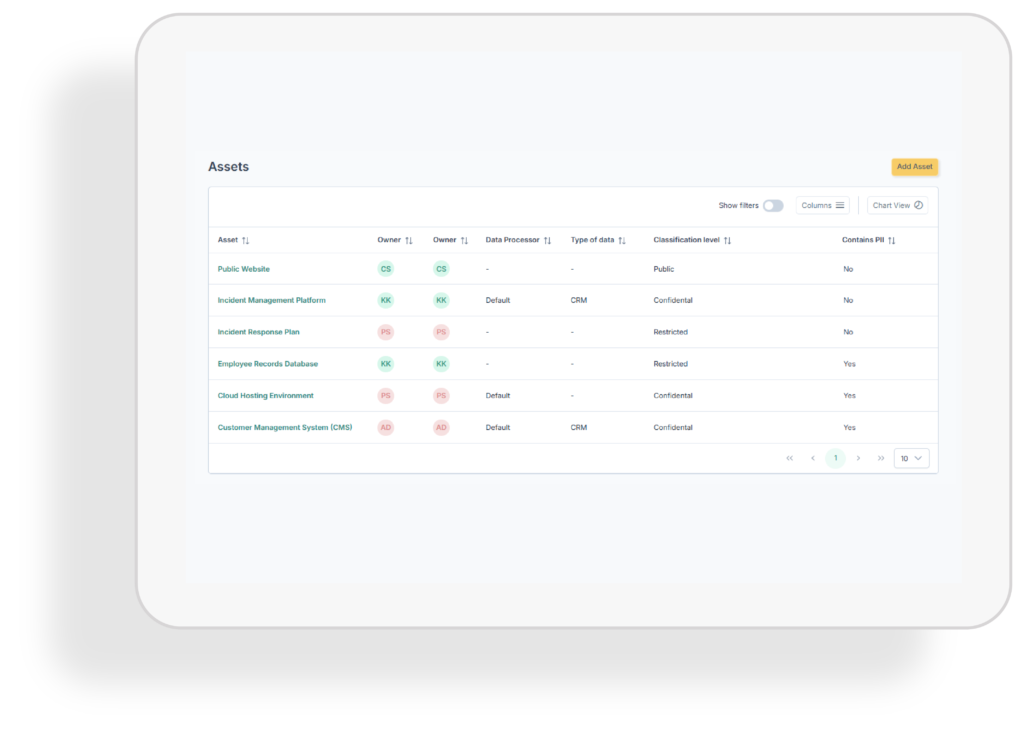

Inwentaryzacja aktywów

Śledź wszystkie krytyczne zasoby w jednym uporządkowanym wykazie. Uzyskaj wgląd w systemy, aplikacje i dane, zapewniając, że nic istotnego nie zostanie pominięte w strategii cyberbezpieczeństwa.

Klasyfikacja i własność

Klasyfikuj zasoby według ich krytyczności i przypisuj im wyraźne prawa własności. Zapewnia to odpowiedzialność, pomaga ustalić priorytety środków ochrony i zwiększa zgodność z przepisami wymagającymi ustrukturyzowanego zarządzania zasobami.

Incydenty

Bądź przygotowany dzięki ustrukturyzowanemu zarządzaniu incydentami. Zgłaszaj, śledź i rozwiązuj zdarzenia związane z bezpieczeństwem w terminach określonych przepisami, zachowując jednocześnie przejrzystą ścieżkę audytu. Moduł pomaga zespołowi działać szybko, zachować zgodność z przepisami i zminimalizować wpływ.

Zgłaszanie incydentów

Rejestrowanie i dokumentowanie incydentów w ustrukturyzowany sposób. Zapewnienie dokładnego, terminowego raportowania, które spełnia wymogi zgodności, zapewniając jednocześnie wyraźną ścieżkę audytu.

Wstępna ocena i klasyfikacja

Klasyfikuj incydenty według wagi i typu, aby nadać priorytet działaniom w zakresie reagowania. Usprawnienie procesów selekcji i zapewnienie, że krytyczne zdarzenia są obsługiwane w pierwszej kolejności.

Sprawozdawczość organów regulacyjnych

Spełnianie rygorystycznych wymogów dotyczących raportowania zgodnie z wytycznymi. Przesyłaj dokładne aktualizacje w wyznaczonych terminach i zmniejsz obciążenie administracyjne.

Oś czasu

Funkcja osi czasu informuje klientów o obowiązkowych terminach zgłaszania incydentów, zapewniając świadomość początkowych, następczych i końcowych wymagań dotyczących powiadomień, dostosowanych do obowiązków wynikających z dyrektywy i różnic krajowych.

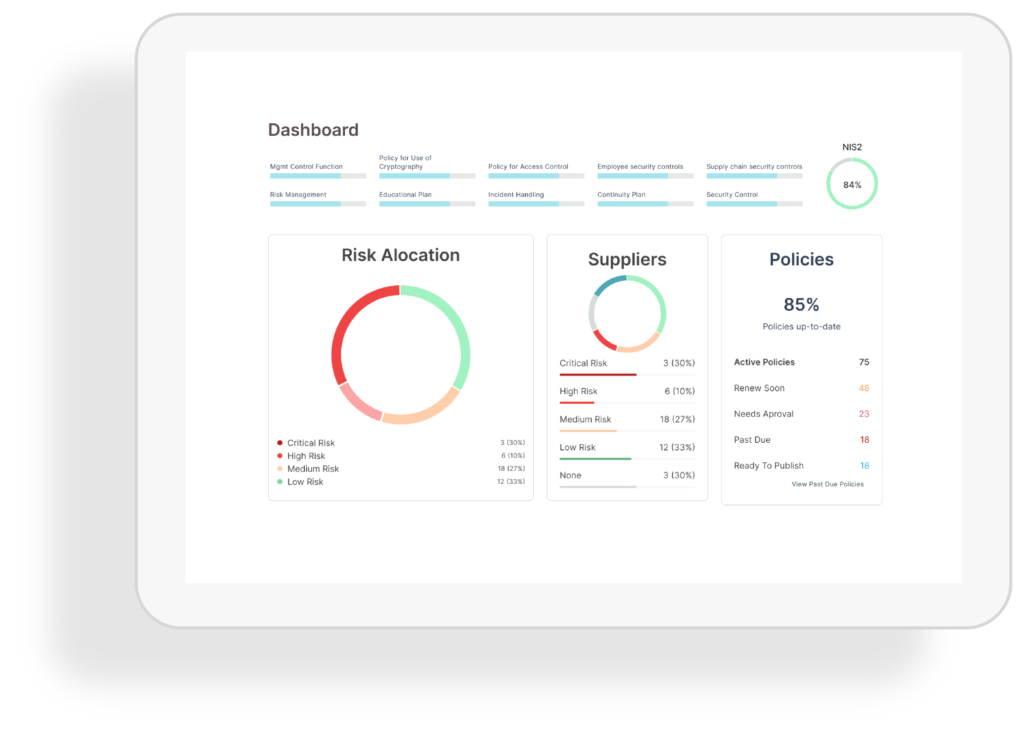

Dashboard

Pełny przegląd działań związanych z zapewnieniem zgodności w jednym miejscu. Dashboard zapewnia wgląd w czasie rzeczywistym i wizualne podsumowania, pomagając zespołowi śledzić postępy, eliminować luki i z łatwością spełniać najważniejsze wymagania.

Przegląd i wskaźniki KPI

Kluczowe wskaźniki efektywności oraz metryki bezpieczeństwa prezentowane w jednym widoku. Dane w czasie rzeczywistym umożliwiają monitorowanie postępów, identyfikację mocnych stron oraz luk, wspierając systemowe zarządzanie zgodnością.

Status zgodności

Widok zgodności pokazuje, w jaki sposób organizacja jest zgodna z wybranymi ramami. Upraszcza złożone wymagania do jasnych statusów, pomagając zidentyfikować obszary wymagające uwagi.

Raport dla zarządu

Zwięzłe raporty zarządcze dostępne jednym kliknięciem. Przekształcają dane dotyczące zgodności w strategiczne informacje, umożliwiając kierownictwu podejmowanie świadomych decyzji oraz wykazywanie należytego nadzoru i odpowiedzialności.

AI

Wykorzystaj wiedzę opartą na sztucznej inteligencji, aby przyspieszyć zapewnianie zgodności z przepisami, zautomatyzować raportowanie i wykrywać anomalie. Nasz asystent AI pomaga identyfikować luki, generować dokumentację i wspierać podejmowanie decyzji, ograniczając pracę ręczną i wzmacniając odporność cybernetyczną.

Przewidywania dotyczące ryzyka

Wykorzystaj sztuczną inteligencję do przewidywania pojawiających się zagrożeń przed ich eskalacją. Uzyskaj proaktywny wgląd w potencjalne zagrożenia i dostosuj swoją strategię bezpieczeństwa z pewnością opartą na danych.

Tworzenie polityki

Generuj dostosowane polityki z pomocą sztucznej inteligencji. Oszczędzaj czas, zapewnij zgodność z ramami i zmniejsz liczbę błędów, zachowując zgodność ze zmieniającymi się przepisami.

Ograniczanie ryzyka

Uzyskaj oparte na sztucznej inteligencji zalecenia dotyczące skutecznego ograniczania ryzyka. Zidentyfikuj najbardziej wpływowe działania, ustal priorytety zasobów i wzmocnij odporność dzięki inteligentnym, zautomatyzowanym wskazówkom.

Centrum zaufania

Buduj przejrzystość i zaufanie dzięki dedykowanemu centrum zaufania. Udostępniaj certyfikaty, zasady i status zgodności klientom, potencjalnym klientom, partnerom i innym interesariuszom, wzmacniając relacje i pokazując swoje zaangażowanie w cyberbezpieczeństwo i doskonałość regulacyjną.

Strona publiczna

Zaprezentuj zgodność, certyfikaty i zobowiązania dotyczące bezpieczeństwa swojej organizacji na dedykowanej stronie publicznej. Buduj przejrzystość i zaufanie wśród interesariuszy, udostępniając zweryfikowane informacje w jasnym, przystępnym formacie.

Możliwość dostosowania

Z łatwością dostosuj swoje centrum zaufania, aby odzwierciedlało Twoją markę i priorytety. Podkreślaj informacje najbardziej istotne dla klientów, partnerów lub audytorów, zapewniając, że centrum przejrzystości przekazuje właściwą wiadomość właściwym odbiorcom.

RODO i Bezpieczeństwo

Zabezpieczenie danych użytkowników jest naszym najwyższym priorytetem, a prywatność jest podstawą naszych działań. Whistleblowing Solutions AB, firma stojąca za Trustlinks, posiada certyfikat ISO 27001 w zakresie bezpieczeństwa informacji. Zawsze koncentrujemy się na bezpieczeństwie i RODO.

Hosting

Jakość hostingu ma kluczowe znaczenie. To samo dotyczy hostingu zgodnego z RODO. Trustlinks jest w całości hostowany w Szwecji, a żadne dane nie są przetwarzane ani przechowywane poza UE.

Kontrola dostępu

Zapewnij poufność danych dzięki kontroli dostępu i odpowiednim rolom użytkowników.

Logowanie Single Sign-on (SSO)

Nasze rozwiązanie Single Sign-On (SSO) zwiększa bezpieczeństwo i wygodę, umożliwiając płynne logowanie przy użyciu kont Microsoft. Upraszcza to zarządzanie użytkownikami, jednocześnie zapewniając silną kontrolę dostępu i ochronę danych.

Funkcja 2FA

Funkcja 2FA zapewnia bezpieczne logowanie. Organizacja może zdecydować, aby uczynić ją obowiązkową dla wszystkich członków zespołu.

Szyfrowanie

Wszystkie wrażliwe dane są szyfrowane w spoczynku z wykorzystaniem algorytmu AES256. Klucze szyfrowania są obsługiwane przez system zarządzania kluczami (KMS), dzięki czemu są bezpiecznie przechowywane.

Partnerzy

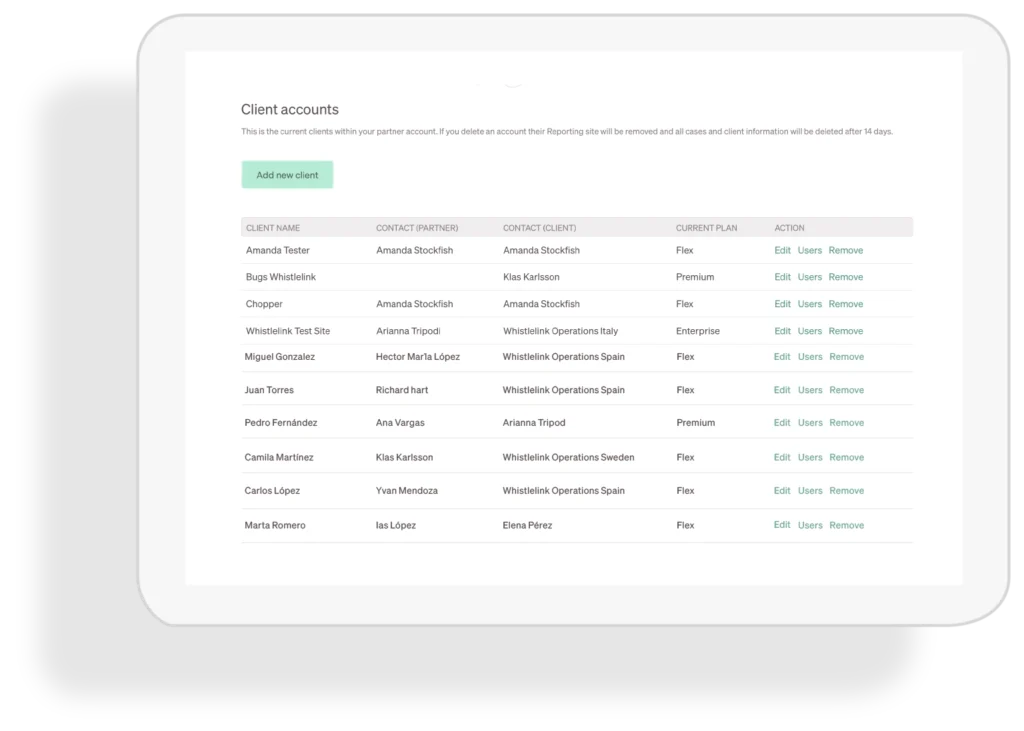

Wielu partnerów wybrało Trustlinks jako preferowaną platformę zgodności i oferuje system jako część kompleksowego rozwiązania. Obejmuje to kancelarie prawne, firmy audytorskie i firmy zajmujące się zgodnością.

Konfiguruj i zarządzaj własnymi klientami.

Dodawanie nowych i zarządzanie istniejącymi klientami w module partnerskim

Branding partnera

Partner ma możliwość dodania swojego logotypu w systemie.

POROZMAWIAJMY!Chcesz dowiedzieć się więcej?

Dowiedz się, jak Trustlinks może wesprzeć Twoją organizację. Wybierz termin spotkania, a my wyjaśnimy, dlaczego i jak!